Jak usunąć Trojan

Ta strona ma na celu pomóc usunąć JS/Banload Trojan konia. Te instrukcje usuwania Trojan JS/Banload pracy dla każdej wersji Windows.

Złośliwe oprogramowanie typu koń Trojan może być ogromny problem, jeśli jeden taki wirus infekuje komputer. Istnieje całe mnóstwo złośliwych zadań, które Trojans mogą być używane dla i tutaj staramy się dać Ci ogólne pojęcie o tym co te wirusy są w stanie i jak chronić swój system przed nimi. Powód do pisania tego artykułu jest niedawno zgłoszonych Trojan, który jest znany pod nazwą JS/Banload. Wielu użytkowników mają już padli ofiarą ten kawałek nowy i szkodliwych malware i jeśli nie wiesz jak zachować Twój komputer bezpieczny, może skończyć się lądowania go również, dlatego zdecydowanie zaleca się przeczytanie wszystkich informacji, które mamy do zaoferowania w następującym artykule. Pewnie niektórzy z was skończyło się odwiedzając tę stronę, ponieważ mają już zdobyć ich maszyny, zaatakowany przez JS/Banload. Jeśli jesteś jednym z tych nieszczęsnych użytkowników, można znaleźć przewodnik usuwania dla JS/Banload, który pomoże Ci pozbyć się wirusa i oczyścić komputer. Jednak jest nadal ważne, aby przeczytać artykuł, sam, ponieważ z informacji zawartych w nim może znacznie pomóc w przyszłości.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Trojan

Jest poważnym problemem, gdy mamy do czynienia z Trojans jest to, że często wykazują żadnych objawów w ogóle. Zauważyć zakażenie koń Trojan na własną naprawdę zależy od konkretnej sytuacji – jeśli szczęście, wirus może ujawniać, ale możliwe, że pozostaje całkowicie ukryte przed Waszym wzrokiem, dopóki zostanie ukończona jego zadaniem jest również (a może nawet po tym). Jest to, dlaczego, aby mieć wiarygodne obrony przed tego typu malware, trzeba upewnij się, że jest niezawodne i w pełni zaktualizowany program antywirusowy na komputerze. Kolejną ważną rzeczą jest mieć najnowsze aktualizacje systemu operacyjnego zainstalowana albo bezpieczeństwu komputera może być zagrożona i Twój system może być narażony na zagrożenia, takich jak JS/Banload.

- O ile bardziej typowych objawów, które mogą być wyświetlane przez Trojan tutaj jest lista tych. Zauważysz któryś z nich na twoim komputerze, należy natychmiast wykonać kroki z naszym przewodnikiem w dół poniżej w celu usunięcia wszelkich potencjalnych zagrożeń koń Trojan.

- Jeden naprawdę powszechną oznaką zakażenia wirusem, typowe dla większości typów złośliwego oprogramowania (Trojans włączone) jest wzrost konsumpcji wirtualnej pamięci i czasu procesora lub innymi słowy – pamięci RAM i procesora w wydajność Karta Menedżera zadań.

- Ze względu na wzrost wykorzystania zasobów systemowych zainfekowany komputer może uzyskać zwolnił, który jest jeszcze inny znak warto wspomnieć. Dodatkowo niektóre Trojans może zrobić system sam stać się niestabilne i doświadczenie zawiesza i wywala, który prowadzi nas do naszego następnego wpisu na tej listy€ ¦

- Blue Screen of Death (aka BSOD) wywala często są spowodowane przez złośliwe oprogramowanie typu koń Trojan. W związku z tym Jeśli Twój komputer ma od niedawna doświadczyć tych regularnie, prawdopodobnie należy podjąć środki ostrożności. Jednak należy pamiętać, że takie awarie, jak również wszystkie inne objawy, do tej pory, wspomniałem są sytuacyjne i również może być spowodowane przez szereg innych problemów-malware.

- Innym wskazaniem potencjał (choć rzadziej) zakażenie Trojan może być wytwarzanie ohydny i natrętnych bannerów i wyskakujących okienek w przeglądarce. Ogólnie rzecz biorąc jest bardziej typowe dla programów Adware, ale nadal istnieje pewne prawdopodobieństwo, że Trojan może spowodować to również.

Do czego służą Trojans?

Oprócz tego, że trudne do wykrycia, istnieje kilka innych powodów, dlaczego Trojans konie są jednym z najbardziej powszechnie rozprzestrzeniania się rodzaje złośliwego oprogramowania. Jednym z innych powodów popularności wśród hakerów jest fakt, że mogą one służyć do bardzo różnorodnych zadań nielegalnych i szkodliwych. Oto kilka przykładów ich najczęstszych zastosowań, tak, że masz ogólne pojęcie, co użytkownik może mieć do czynienia z.

- Szkodliwe programy, jak JS/Banload można uzyskać wewnątrz systemu PC i uszkodzić lub usunąć ważne pliki systemu operacyjnego i klucze rejestru, które są niezbędne dla normalnego funkcjonowania komputera. W niektórych przypadkach nie można cofnąć szkody i Twój komputer jest całkowicie bezużyteczna.

- Niektóre Trojans można szpiegować swoich ofiar za pomocą metod, takich jak naciśnięcia klawiszy rejestrowanie, z ekranu komputera i nawet poprzez osobiste kamery internetowej użytkownika.

- Za pośrednictwem dowolnej z metod wyżej wymienionych szpiegostwa Trojans można zdobyć cenne i poufne informacje o użytkowniku. Później to może służyć za szantażowaniem celów lub jeśli hasło i nazwę użytkownika dla konta bankowego ofiary zostały nabyte, pieniądze mogą być pozyskiwane bezpośrednio przez hakera.

- Inną możliwością jest, że JS/Banload zamienia PC spambot lub „narzędziem wyszukiwania” bitcoinów, którym to przypadku wszystkie zasoby komputera mogą być wykorzystane do służące celom hakera, który kontroluje wirusa.

- Wraz ze wzrostem niesławny typu Ransomware wirusów Trojans zaczęły być powszechnie używane jako backdoor urządzenie, które pozwala Ransomware do atakowania komputerów, które już zostały zainfekowane przez konia Trojan.

Wskazówki dla przyszłej ochronę

Poniższa lista zabezpieczeń zasad został napisany z zamiarem zapewnienia Ci cenne wskazówki dotyczące bezpieczeństwa maszyny, więc upewnij się je przeczytać i wykorzystać je w najbliższych dniach.

- Uważaj na zacienionym reputacji lub zawartości podejrzanych witryn. Często takie strony służą jako dystrybutorów wszelkiego rodzaju szkodliwych malware, więc należy trzymać z dala od tych.

- Różnych form internet spam są często stosowane do rozrzucania JS/Banload i inne Trojans – zawsze pomyśl dwa razy przed otwarciem nowego e-maila, a jeśli uważasz, że może to być spam, to lepiej wręcz go usunąć.

- Jeśli naprawdę chcesz utrzymać urządzenie równie kasa równie możliwy, musi być zabronione wszystkie przeglądarki automatycznie pobieranie czegokolwiek bez pytania o zgodę.

- Dobry antywirusowe/anty malware program, który jest często aktualizowany zawsze jest miarą dobrą ochronę podczas próby odpierania Trojan koń wirusy jak JS/Banload.

Krok 1: Usunięcie Trojan programy z komputera

Po pierwszej części instrukcji, będzie mógł śledzić i całkowicie pozbyć się intruzów i zakłóceń:

- Aby zakończyć Trojan aplikacji od systemu, skorzystaj z instrukcji, które ci:

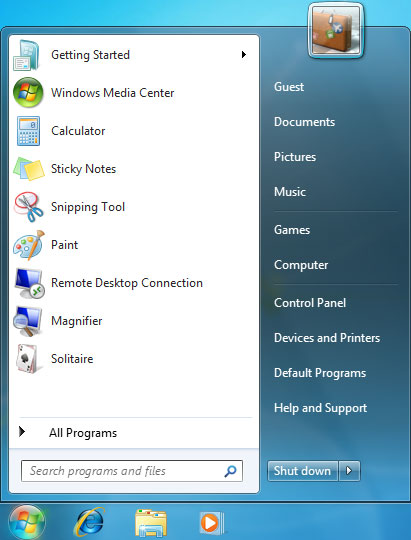

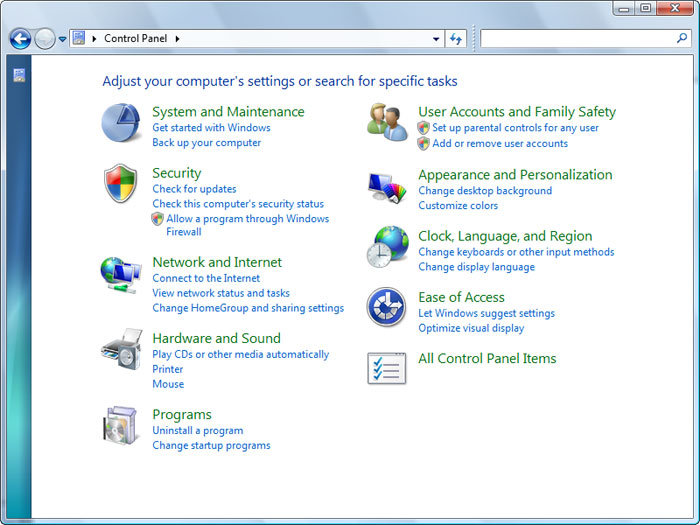

- Windows XP/Vista/7:Wybrać przycisk Start , a następnie przejść do Panelu sterowania.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Trojan

Pobierz za darmo narzędzie do usuwaniaAby usunąć Trojan

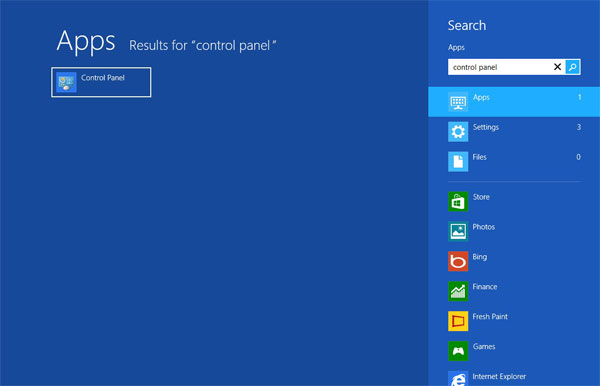

- Systemu Windows 8: Kursor myszy przeniósł się do prawej krawędzi. Wybierz Szukaj i rozpocząć wyszukiwanie „panel sterowania„. Inny sposób się tam dostać to zrobić kliknij prawym przyciskiem myszy na gorąco rogu w lewo (po prostu przycisk Start) i przejść do Panelu sterowania wybór.

Jak dostać się do Panelu sterowania, a następnie poszukaj sekcji programy i wybierz Odinstaluj program. W przypadku panelu sterowania jest Używany widok widok klasyczny, należy nacisnąć dwa razy na programy i funkcje.

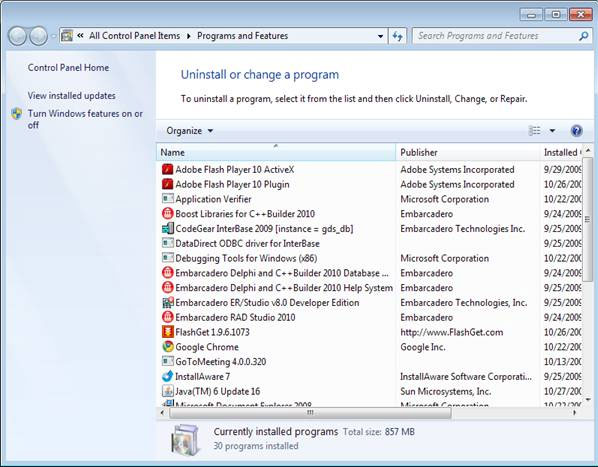

Gdy programy i funkcje/odinstalować Program Windows pojawia się, spójrz na liście, o której mowa, znaleźć i odinstalować jeden lub wszystkie programy Znalezione:

- Trojan; HD-Total-Plus; RemoveThaeAdAopp; UTUobEAdaBlock; SafeSaver; SupTab;

- ValueApps; Lizak; Oprogramowanie zaktualizowanej wersji; DP1815; Odtwarzacz video; Konwertować pliki za darmo;

- Plus-HD 1,3; BetterSurf; Zaufanych sieci Web; PassShow; LyricsBuddy-1; Yupdate4.flashplayes.info 1.2;

- Media Player 1.1; Bull oszczędności; Feven Pro 1.1;Websteroids; Bull oszczędności; 3.5 HD-Plus;Re-markit.

Ponadto należy odinstalować dowolnej aplikacji, który został zainstalowany krótki czas temu. Aby znaleźć te niedawno zainstalowany applcations, naciśnij na Zainstalowane na sekcji i tutaj zbadania na podstawie dat zostały zainstalowane programy. Weź lepiej przyjrzeć się tej liście po raz kolejny i odinstalować wszelkie nieznanego programu.

Zdarza się również, że nie może znaleźć żadnego z wyżej wymienionych programów, które były zaleca, aby odinstalować. Jeśli zdajesz sobie sprawę, że nie uznają żadnych programów niewiarygodne i skryte, należy wykonać następujące kroki w tej instrukcji odinstalowania.

Krok 2: Odinstaluj Trojan wyskakujące okienka z przeglądarek: Internet Explorer, Firefox i Google Chrome

Usuń Trojan reklam pop-up z Internet Explorer

Opierając się na świadczonych porad może mieć swój browsres przyniósł powrót do normalnego stanu. Tutaj są wskazówki dla Internet Explorer:

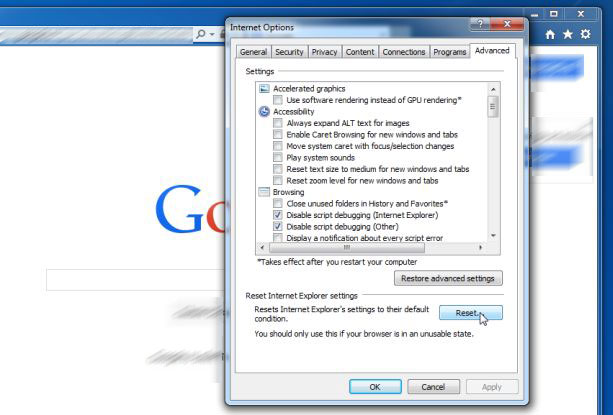

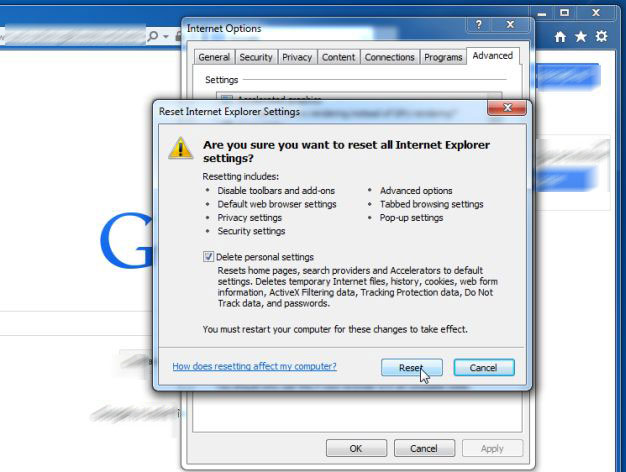

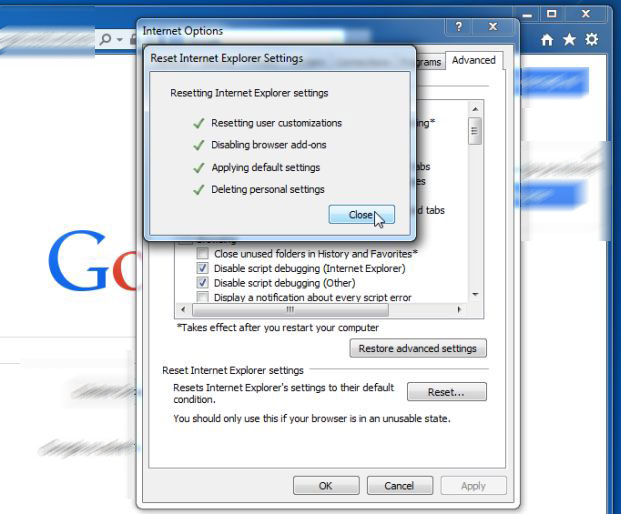

- Przejdź do Internet Explorer, naciśnij na narzędzi ikonę (z prawej strony). Znajdz sobie na Opcje internetowe.

- W tej sekcji naciśnij zakładkę Zaawansowane i kontynuować Badanie.

- Jak zresetować ustawienia Internet Explorer sekcji, pójść usunąć osobiste ustawienia pola i iść do przodu, aby zresetować.

- Jak widać, że zadanie zostało zakończone, wybierz polecenie Zamknij wybór dla działań, które mają być potwierdzone. „Do końca, zamknąć i ponownie otworzyć przeglądarkę.

Wyeliminować Trojan reklam pop-up z Mozilla Firefox

Jeśli Przeglądarka Mozilla Furefox w systemie jakoś jest uszkodzony z powodu wejścia wirusów, należy restrore go. Innymi słowy przywracanie oznacza zresetować przeglądarkę do stanu podstawowego. Nie należy martwić się jak twój osobisty wybór w przeglądarce będzie bezpieczny, np. historia, zakładki, hasła i itp.

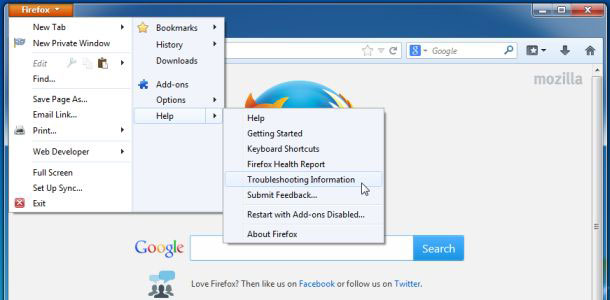

- Podczas gdy jesteś na Firefox, naciśnij przycisk Firefox, poruszania się po menu Pomoc i wybierz Informacje dla rozwiązywania problemów.

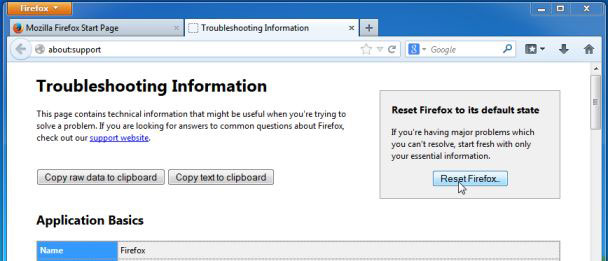

- A na tej stronie, wybrać Reset Firefox (po prawej).

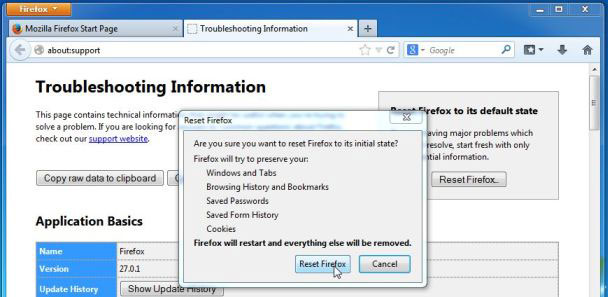

- Prowadzić z Reset Firefox w oknie apperaing.

- Teraz przeglądarka zostanie przywrócony do ustawień domyślnych. Po zakończeniu procesu, zobaczysz listę importowane dane. Zatwierdzenie przez wybór wykończenia.

Ważne: jak przywrócić przeglądarka została przeprowadzona, poinformował, że stary profil Firefox zostanie zapisany w folderze stare Firefox dane znajdujące się na pulpicie systemu. Może trzeba ten folder lub po prostu może go usunąć, ponieważ posiada swoje prywatne dane. W przypadku, gdy badanie nie był udany, mają ważne pliki kopiowane z powrotem wspomnianej folderów.

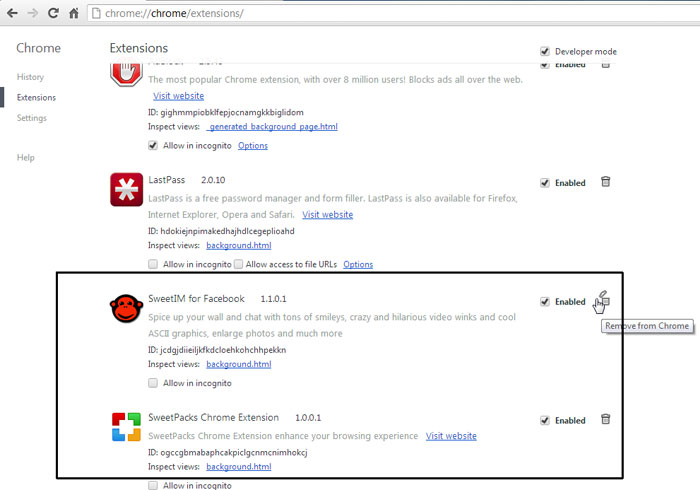

Usunąć reklamy pop-up Trojan od Google Chrome

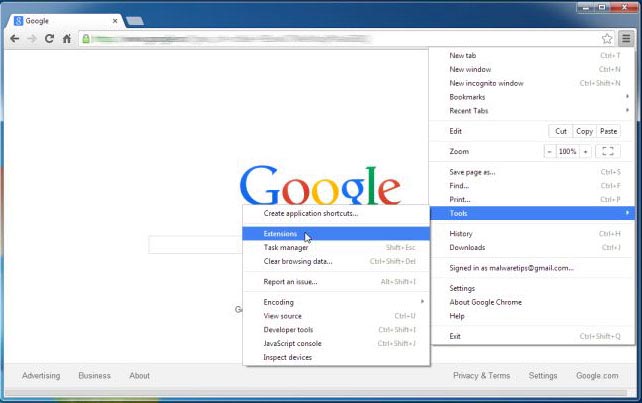

Pobierz za darmo narzędzie do usuwaniaAby usunąć Trojan- Znaleźć i naciśnij przycisk menu Chrome (narzędzi przeglądarki), a następnie wybierz Narzędzia. Nadal z rozszerzeniami.

- W tej zakładce można delele ane nieznanych wtyczek naciskając na ikonę kosza. Co ważniejsze, mają wszystkie lub jeden z tych programów usunięte: Trojan, HD-Total-Plus, SafeSaver, DP1815, odtwarzacz wideo, konwersji plików za darmo, 1.3 Plus-HD, BetterSurf, Media Player 1.1, PassShow, LyricsBuddy-1, Yupdate4.flashplayes.info 1.2, Media Player 1.1, oszczędności Bull, Feven Pro 1.1, Websteroids, Bull oszczędności, HD-Plus 3.5.

* WiperSoft scanner, published on this site, is intended to be used only as a detection tool. More info on WiperSoft. To use the removal functionality, you will need to purchase the full version of WiperSoft. If you wish to uninstall WiperSoft, click here.